Schwachstellen-Management für den Mittelstand - IT-Sicherheit & Compliance

Mehr als nur ein Report: Decken Sie Ihre gesamte IT-Angriffsfläche auf

Finden Sie jede Schwachstelle, bevor Angreifer es tun

Ein Schwachstellenscan macht sichtbar, was Angreifer ausnutzen. Erhalten Sie einen datenbasierten Überblick über exponierte Systeme, Schatten-IT und kritische Lücken – inklusive klarer Anleitungen zum Fixen.

Exponierte Systeme

Welche Server, Ports und Dienste sind ungeschützt aus dem Internet erreichbar?

→ Risiken gezielt priorisieren, Angriffsvektoren schließen.Unbekannte Assets

Welche Schatten-IT oder vergessenen Systeme sind in Ihrem Netzwerk aktiv?

→ Compliance-Lücken schließen, Kontrolle zurückgewinnen.

Konkrete Fixes

Welche klaren Schritte sind nötig, um die gefundenen Lücken zu schließen?

→ Umsetzbare Anleitungen statt nur vager Problemlisten.

Veraltete Software

Wo laufen kritische Systeme mit ungepatchten, angreifbaren Versionen?

→ Kritische Patch-Lücken identifizieren & Ausfallzeit verhindern.

Fehlende Härtung

Wo fehlen Firewalls, Verschlüsselung oder sichere Konfigurationen?

→ Konkrete Härtungs-Empfehlungen für Ihre Infrastruktur.

Ihr IT-Partner für digitale Exzellenz

Unsere Service-Modelle – Flexibel für Ihren Sicherheitsbedarf

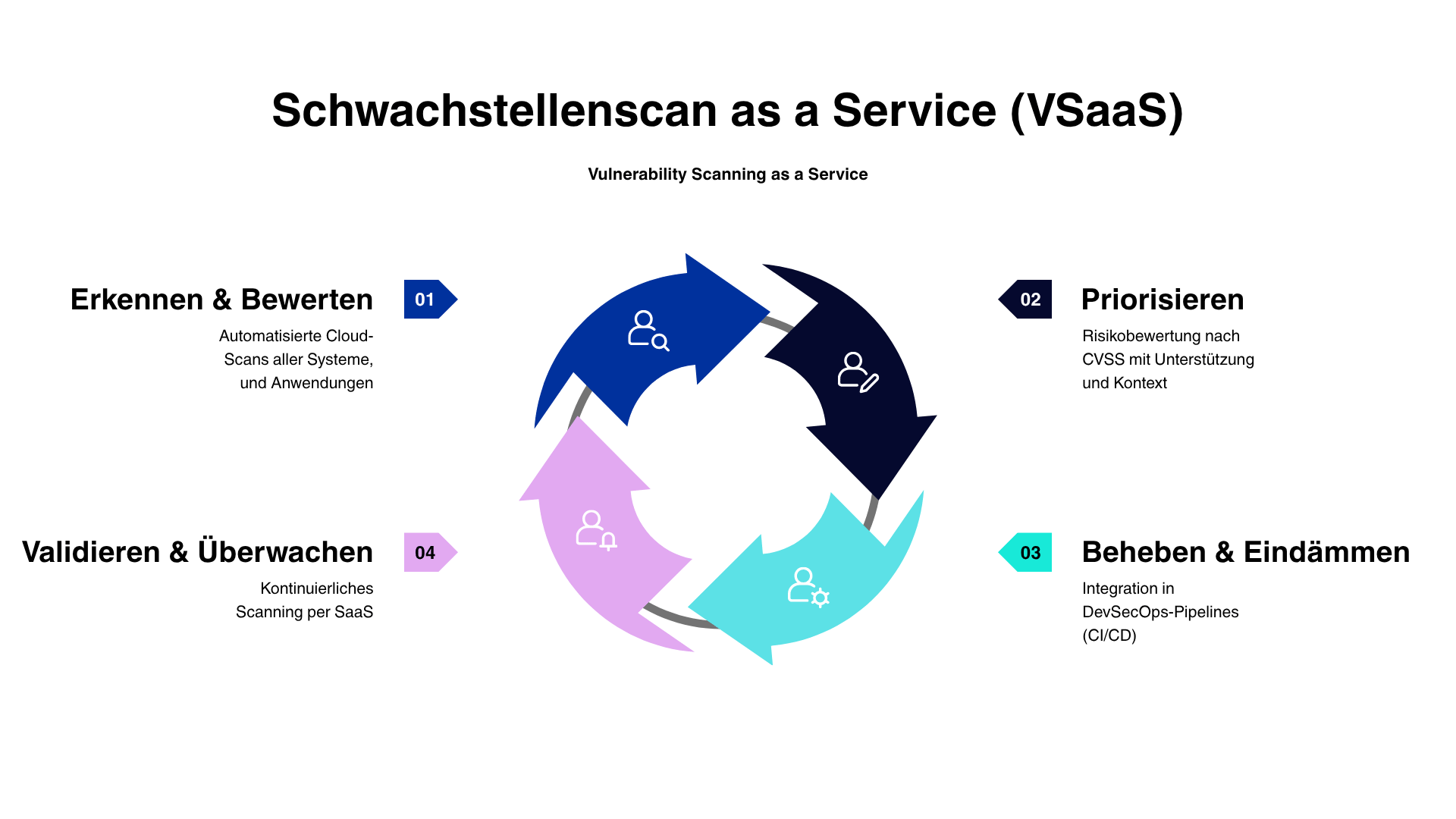

Unsere Schwachstellen-Services sind so konzipiert, dass sie sich exakt an Ihrem Unternehmensreifegrad orientieren.

Ob Sie eine einmalige Sicherheitsbewertung benötigen oder Ihre Systeme dauerhaft überwachen möchten – wir bieten das passende Modell.

Leistungsumfang

- Komplette Statusaufnahme Ihrer IT-Systeme (Server, Clients, Netzwerk, Cloud)

- Automatisierter Schwachstellenscan mit branchenführenden Tools (z. B. Qualys, OpenVAS, Nessus)

- Detaillierte Risikoanalyse auf Basis internationaler CVE-Datenbanken und CVSS-Scores

- Maßnahmenplan mit Prioritätenliste zur gezielten Behebung kritischer Schwachstellen

- Abschlussreport für Geschäftsführung und IT-Team, inklusive Management Summary

Ihr Nutzen

- Sofortige Transparenz über Ihre Angriffsfläche

- Konkrete Handlungsempfehlungen statt reiner Problemaufzählung

- Ideal zur Vorbereitung auf Audits, Zertifizierungen oder externe Prüfungen

Leistungsumfang

- Regelmäßige Schwachstellenscans (z. B. monatlich oder wöchentlich) aller Systeme

- Echtzeit-Dashboard mit Sicherheitsstatus, Trends und Priorisierung

- Automatisierte Ticket-Erstellung für erkannte Schwachstellen (Integration z. B. in Jira oder ServiceNow)

- Remediation Tracking & Re-Scan, bis die Lücken geschlossen sind

- Audit- und Compliance-Berichte (ISO 27001, NIS2, DSGVO Art. 32) für interne und externe Nachweise

- Experten-Support durch Security-Analysten

Ihr Nutzen

- Permanente Kontrolle über Ihre gesamte IT-Angriffsfläche

- Erfüllung von Compliance- und Audit-Anforderungen

- Planbare Kosten und messbare Sicherheitsverbesserung

- Entlastung des internen IT-Teams – Sie konzentrieren sich auf Ihr Kerngeschäft

Für unsere Region

Plattfrom Ansatz ganz nach Ihrem Wunsch

Ob als Cloud Service, in einer Ihrer Virtuellen Manschienen, oder als Appliance

Basic

KMU mit erstem Sicherheitsbedarf oder ohne formelle Compliance-Vorgaben

bis 50 AssetsStandard-Report mit Prioritätenliste und Quick-Wins

Professional

KMU mit etablierten IT-Prozessen und ersten Compliance-Anforderungen (ISO 27001 Light, NIS2 Basic)

bis 250 AssetsDetaillierter Risiko-Report mit Trendanalyse, CVSS-Bewertung und Handlungsempfehlungen

Enterpricse

Größerer Mittelstand oder KRITIS-nahe Unternehmen mit regulatorischen Anforderungen (ISO 27001, TISAX, NIS2)

bis 1000 AssetsIndividuelles Dashboard, Audit-Reporting, SLA-basiertes Remediation-Tracking

„Sichern Sie sich jetzt Ihre Zugriff“

Ihre Fragen – Unsere Antworten

Ein Schwachstellenscan identifiziert bekannte Sicherheitslücken (CVE) in IT-Systemen, bevor sie von Angreifern ausgenutzt werden können. Er bietet volle Transparenz über Ihre IT-Angriffsfläche und ist die Grundlage für jedes professionelle Sicherheits- und Compliance-Konzept.

Empfohlen ist ein monatlicher Scan für kritische Systeme und mindestens ein vollständiger Scan pro Quartal.

Unternehmen mit Compliance-Vorgaben (z. B. ISO 27001, NIS2, TISAX) müssen Schwachstellen kontinuierlich überwachen und dokumentieren, um Auditanforderungen zu erfüllen.

Unser Service unterstützt alle relevanten Sicherheits- und Datenschutzstandards, darunter:

ISO 27001 / ISO 27002 (A.8.8 & A.12.6)

NIS2-Richtlinie / IT-Sicherheitsgesetz 2.0

TISAX (Automobilindustrie)

BSI-Grundschutz

DSGVO Art. 32 – „Sicherheit der Verarbeitung“

Sie erhalten prüfungsfähige Reports, die als Nachweis für interne Audits oder externe Prüfstellen dienen.

Alle relevanten Komponenten Ihrer Infrastruktur:

Server, Clients, Netzwerkgeräte, Firewalls

Cloud-Dienste (Azure, AWS, M365, Google Cloud)

Webanwendungen, APIs, Datenbanken

Mobile und Remote-Endpunkte

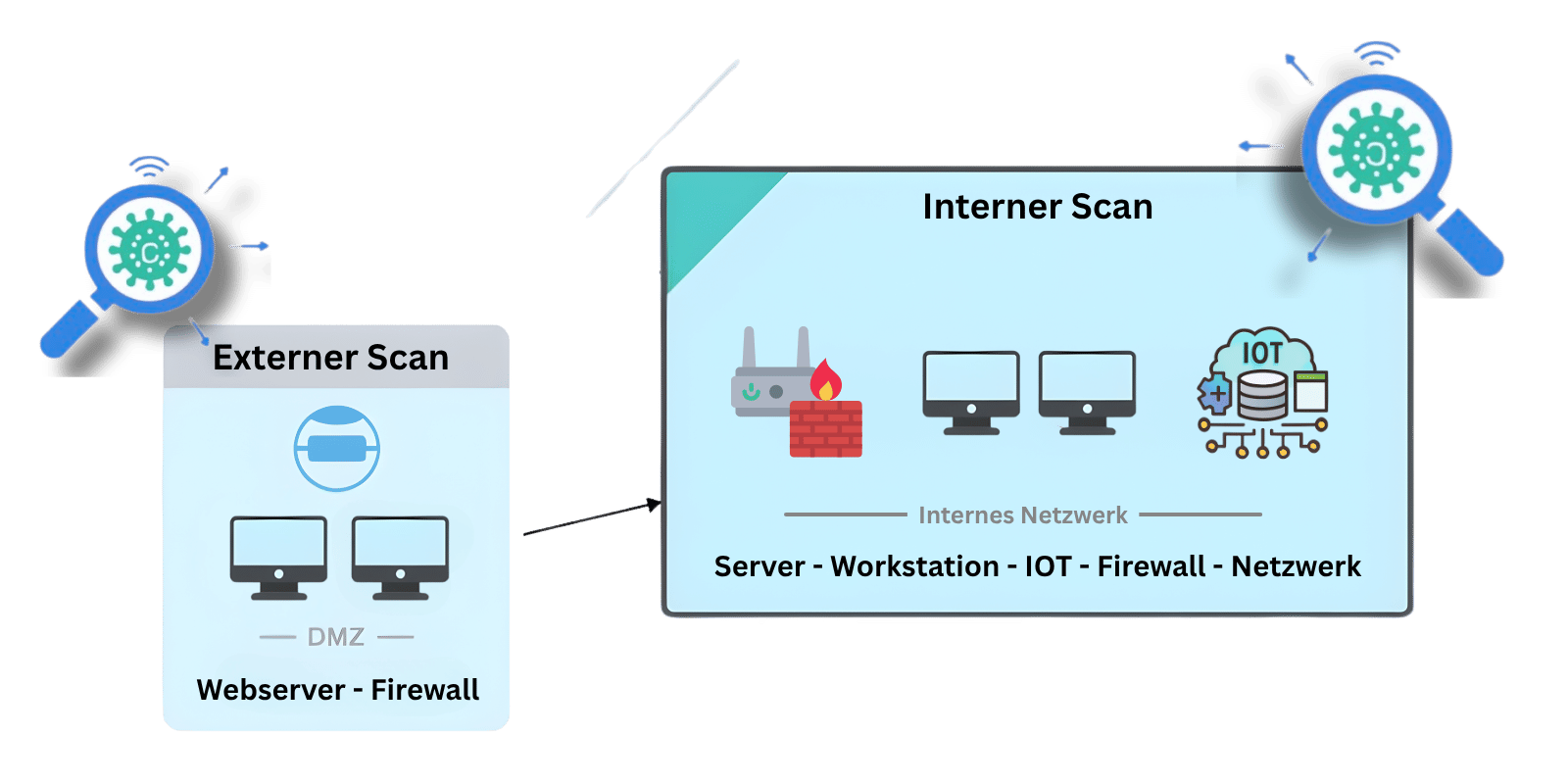

Der Scan wird vollständig an Ihr IT-Umfeld angepasst und kann sowohl intern als auch extern erfolgen.

Nach Abschluss des Scans erhalten Sie innerhalb von 3–5 Werktagen einen vollständigen Bericht.

Im Managed-Service-Modell (VMaaS) stehen die Ergebnisse in Echtzeit im Dashboard zur Verfügung.

Durch regelmäßige Scans werden potenzielle Angriffspunkte früh erkannt.

Kritische Lücken (z. B. mit CVSS > 7,5) werden priorisiert und schnell geschlossen – bevor Angreifer sie ausnutzen. Das reduziert Ihre Angriffsfläche messbar und nachweislich.

Sind Sie bereit Schwachstellenscans zu sehen?

„Nichts kann ein persönliches Gespräch ersetzen. Lassen Sie uns gemeinsam herausfinden, wie wir Ihre Herausforderungen lösen.“

Joshua Sailer

Geschäftsführer, IT-Consultant